En los mercados de EE. UU. y Europa, el hardware RFID no se evalúa únicamente por su rendimiento. Los compradores esperan trazabilidad, protección contra la clonación y cumplimiento de normativas de privacidad de datos como el RGPD. Para minoristas, organizadores de eventos y gestores de activos industriales, el verdadero límite de seguridad no reside en la plataforma de software, sino en el chip seleccionado, el material utilizado y la forma en que el proveedor fabrica y codifica los productos.

A continuación, se explica cómo las decisiones a nivel de hardware protegen directamente sus activos y sus datos.

El Silicon Shield: La seguridad a nivel de chip comienza en el UID.

La seguridad RFID comienza a nivel del chip. Estándares como:

• ISO/IEC 14443 (tarjetas y pulseras sin contacto)

• ISO/IEC 18000-6C / EPC Gen2 (etiquetas RFID UHF)

Definir no solo los protocolos de comunicación, sino también cómo se implementan las funciones de seguridad en el silicio.

Lo que implementamos a nivel de chip:

1) Identificador único (UID) bloqueado de fábrica

Cada chip contiene un UID no modificable. Esto crea una identidad basada en hardware que no se puede duplicar mediante codificación estándar.

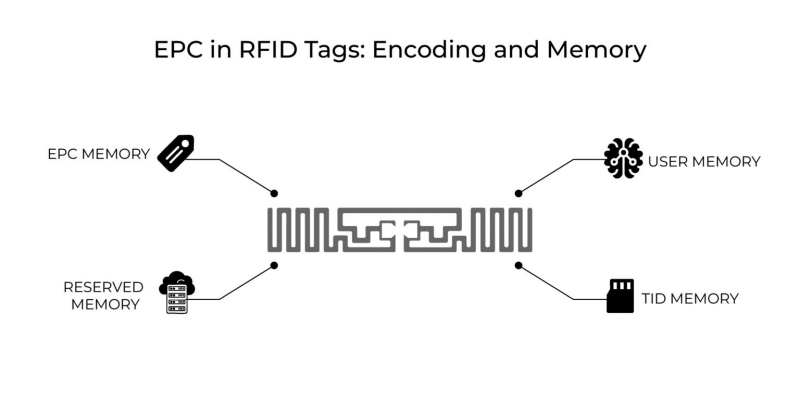

2) Segmentación de memoria y protección con contraseña

Configuramos los chips con:

• Contraseñas de acceso (control de lectura/escritura)

• Eliminar contraseñas (desactivación permanente)

• Bancos de memoria bloqueados (EPC, TID, memoria de usuario)

Esto garantiza que los lectores no autorizados no puedan sobrescribir ni extraer datos confidenciales.

3) Funciones anticlonación (dependientes del chip)

Los circuitos integrados avanzados (por ejemplo, de NXP o Impinj) admiten:

• Autenticación criptográfica

• Identificadores aleatorios (para casos de uso que requieren privacidad)

Tus etiquetas no solo transmiten datos, sino que también controlan quién tiene permiso para acceder a ellos.

Integridad física para la protección de activos

La seguridad no se limita al chip. La estructura física de los productos RFID desempeña un papel directo en la prevención de manipulaciones y reutilizaciones no autorizadas.

Pulseras RFID (Control de eventos y acceso)

Diseñamos pulseras con mecanismos de cierre de un solo uso:

• Sistemas de cierre unidireccional que no se pueden volver a abrir sin sufrir daños.

• Estructuras frágiles que indican visiblemente manipulación.

Una vez aplicada, la credencial permanece vinculada a un solo usuario. Esto impide que se comparta o se revenda.

Tarjetas RFID (Venta minorista y membresía)

Para tarjetas que cumplen con la norma ISO/IEC 14443:

• Las estructuras multicapa de PVC/PET protegen la antena y el chip integrados.

• La laminación resiste los intentos de deslaminación utilizados para acceder a los componentes internos.

• Se pueden añadir capas de protección opcionales para bloquear el escaneo no autorizado.

Sus datos permanecen protegidos físicamente, incluso en situaciones de estrés o uso indebido.

Etiquetas RFID a prueba de manipulaciones (Seguimiento de activos)

Para aplicaciones industriales y logísticas:

• Los sustratos frágiles interrumpen la continuidad de la antena cuando se retiran.

• Los adhesivos destructivos impiden una transferencia limpia.

• Los patrones o residuos de VOID proporcionan evidencia visible de manipulación.

Si alguien intenta eliminar la etiqueta, esta deja de funcionar.

Servicios de fabricación y codificación seguros

La seguridad del hardware se ve comprometida en el momento en que la codificación se maneja incorrectamente. Por eso, tratamos el manejo de datos durante la producción como un proceso controlado.

Nuestro flujo de trabajo de codificación:

1) Transferencia de datos encriptados

Los datos de los clientes se transmiten a través de canales seguros. No aceptamos archivos no seguros para su codificación.

2) Minimización y enmascaramiento de datos

Solo procesamos los campos obligatorios. Los conjuntos de datos confidenciales se segmentan y enmascaran siempre que sea posible.

3) Entorno de codificación controlado

• Estaciones de codificación dedicadas (sin exposición a redes abiertas)

• Operadores con acceso restringido

• Trazabilidad a nivel de lote para cada producto codificado

4) Verificación antes del envío

Antes de la entrega, verificamos la correspondencia entre el UID y los datos, el estado del bloqueo y la precisión de la codificación.

Codificamos los datos en la fábrica para que sus productos lleguen listos para su implementación, sin exponer sus datos a riesgos de terceros.

Navegando por el RGPD con características de hardware

Si bien el cumplimiento del RGPD suele analizarse a nivel de software, las capacidades del hardware respaldan directamente las estrategias de cumplimiento.

Funciones clave de privacidad compatibles con el hardware:

1) Comando de eliminación (etiquetas UHF)

De conformidad con la norma ISO/IEC 18000-6C, esto permite la desactivación permanente de una etiqueta mediante una contraseña segura.

Caso de uso:

Desactive las etiquetas de venta al por menor en el punto de venta para evitar el seguimiento posterior a la compra.

2) Modos de privacidad/indetectables (dependen del chip)

Algunos chips admiten:

• Ocultar datos EPC

• Limitar las respuestas a los lectores autenticados

Esto reduce el riesgo de seguimiento no autorizado en entornos públicos.

3) Materiales de blindaje

Ofrecemos capas opcionales de bloqueo de radiofrecuencia para cartas y fundas:

• Evita escaneos no deseados cuando no está en uso.

• Añade una capa adicional de privacidad controlada por el usuario.

4) Diseño de rango de lectura controlado

Ajustando el tamaño y la sensibilidad de la antena, podemos:

• Limitar la distancia de lectura

• Reducir los escaneos de largo alcance no deseados

El RGPD no se limita al manejo de datos, sino que también aborda la prevención de la exposición de datos, empezando por el hardware.

Una práctica "verificación de especificaciones" para compradores

Al revisar los productos RFID, la mayoría de las hojas de datos parecen similares. Concéntrese en los siguientes parámetros relacionados con la seguridad:

Categoría | Qué comprobar | Por qué es importante |

Tipo de chip | NXP / Impinj / equivalente | Determina las características de seguridad disponibles. |

UID | Bloqueado de fábrica / no regrabable | Evita la clonación de identidad. |

Bloqueo de memoria | Compatible (EPC / Usuario / TID) | Protege los datos almacenados |

Contraseñas | Contraseñas de acceso y desactivación disponibles | Controla la lectura/escritura y la desactivación. |

Diseño a prueba de manipulaciones | Frágil / destructible / de un solo uso | Evita la reutilización física |

Servicio de codificación | Seguro, interno | Reduce el riesgo de fuga de datos |

Cumplimiento | ISO/IEC 14443 o 18000-6C | Garantiza la interoperabilidad y la alineación con los estándares. |

Características de privacidad | Matar / Indetectable / Escudo | Compatible con el RGPD |

Nota final

La seguridad no es un complemento. Está integrada en el hardware desde el principio.

Fabricamos etiquetas, tarjetas y pulseras RFID con protección a nivel de chip, estructuras a prueba de manipulaciones y procesos de codificación controlados, para que su implementación sea segura incluso antes de su puesta en marcha.

Si su aplicación implica datos de clientes, control de acceso o activos de alto valor, la elección del hardware no es solo una decisión de compra, sino una medida de control de riesgos.

Chatea ahora

Escanear a WeChat :

Escanear a WhatsApp :